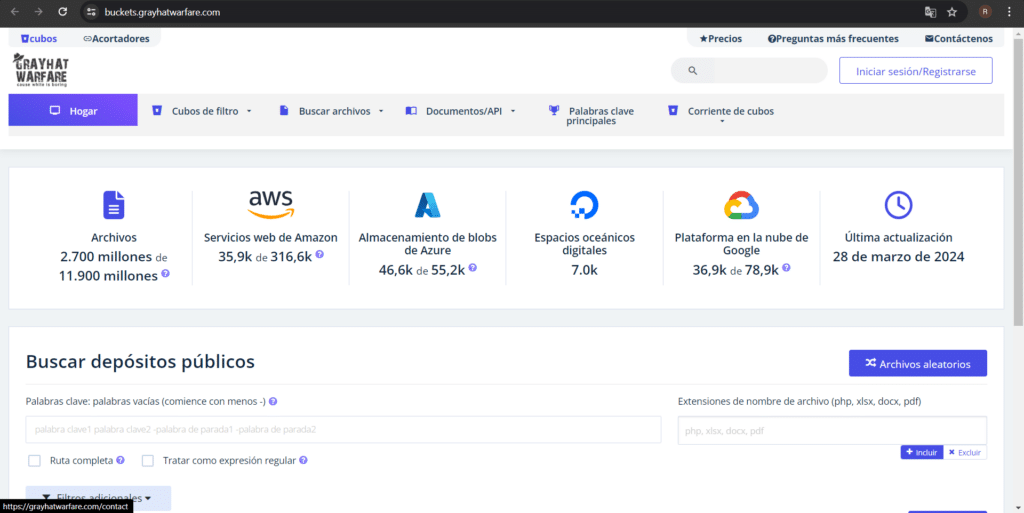

https://buckets.grayhatwarfare.com/ En el vasto panorama digital de hoy, la protección de la información en la nube es esencial. Por...

Archivo de la etiqueta: OSINT

contactanos, estaremos encantados de atenderte [email protected]

OSINTCITY, el primer evento en España que gira exclusivamente en torno a OSINT. Parte III

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Congresos & CONs, Noticias, Análisis de Inteligencia, Ciberinteligencia, Ciberseguridad, Detectives, Detectivia, Ginseg, Inteligencia y Liderazgo, ISecAuditors, Lazarus, OSINT, OSINTCITY, Quantika14, SNA, SOCMINT, Técnicas de Análisis de Inteligencia, Web Scraping, 0Actualmente conocemos diversos congresos sobre ciberseguridad pero especializados en exclusiva en OSINT no hay tantos. Por este motivo fue...

Monta la NSA en casa: Inteligencia aplicada al mundo ciber

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Congresos & CONs, Noticias, Automatización, Ciberinteligencia, Ciclo de Inteligencia, Fuentes, Herramientas, Inteligencia, Investigación, NEO4J, Niveles de Inteligencia, Obtención, Orquestación, OSINT, RabbitMQ, Recolección de información, 0Taller de ciberinteligencia donde se explica qué es la Inteligencia y como se relaciona con el mundo de la...

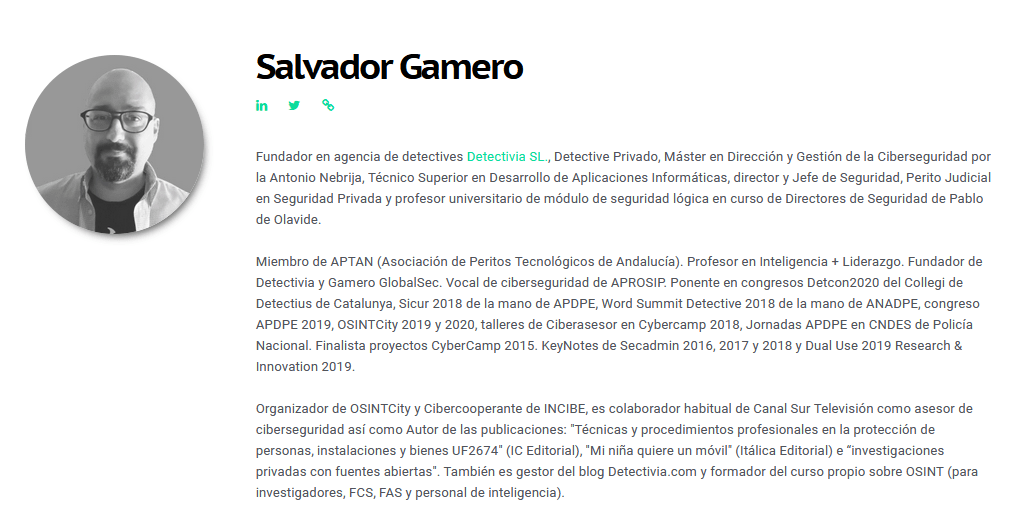

IntelCon – Investigaciones privadas con fuentes abiertas

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Intelcon, Noticias, AEPD, Código Penal, Constitución Española, Detective privado, Dirección y planificación, IntelCon, IntelCon2020, Inteligencia, Ley de seguridad privada, LOPDGG, OSINT, OSINTCITY, rgpd, Salvador Gamero, Wayback Machine, 0Con el presente artículo continuamos publicando las ponencias relacionadas con el primer módulo de IntelCon sobre Dirección y Planificación....

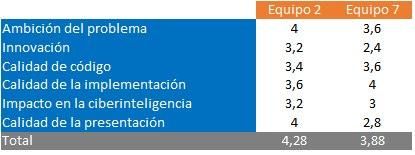

Resolución del Hackathon IntelCon

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Hackathon IntelCon, Noticias, Ciberinteligencia, Hackathon, IntelCon, OSINT, 0La semana pasada tuvo lugar el Hackathon IntelCon, donde el objetivo de este era que los participantes se enfrentaran...

Una introducción a OSINT

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Noticias, OSINT, Ciclo de Inteligencia, Ginseg, Historia OSINT, Inteligencia de Fuentes Abiertas, Jezer Ferreira, Open Source Intelligence, OSINT, Proceso OSINT, 0En este artículo vais a descubrir qué es la Inteligencia de Fuentes Abiertas u OSINT (Open Source Intelligence), cuándo...

IntelCon: El comienzo de una nueva era de ciberinteligencia

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Intelcon, Noticias, Análisis y elaboración, C1b3rwall, CCN-Cert, Ciberinteligencia, Ciclo de Inteligencia, Ginseg, Human Trends, HUMINT, INCIBE, Ingenia, IntelCon, IntelCon2020, Obtención de información, OSINT, s21sec, SOCMINT, Técnicas de Análisis de Inteligencia, TecnoIdeas, 1Resumen de IntelCon, el primer congreso online sobre ciberinteligencia. IntelCon es un congreso guiado que nace con el propósito de...

Smishing, abrir un SMS fraudulento de este estilo te puede salir realmente caro.

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Amenazas, Noticias, OSINT, Investigación, OSINT, Phishing, Smishing, 0El smishing consiste en una campaña de phishing enviada a través de mensajes de texto a dispositivos moviles. Su...

Hands on Lab – Bootcamp Tech de ciberseguridad

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Másters & Cursos, Noticias, Auditoría Sistemas Industriales, Bootcamp, Bootcamp Tech, Ciberseguridad, Curso, Desarrollo FullStack, DevSecOps, Flu Project, Forense, Formación, Formación Ciberinteligencia, Formación OSINT, Hacking, Hands on Labs, OSINT, Pentesting, Seguridad Cloud, Threat Hunting, 1Flu Project lanza Hands on Labs - Bootcamp Tech, un conjunto de 10 cursos de 5 horas cada uno...

Comienza la Tercera Edición del Master de Ciberinteligencia

GINSEG Ciberinteligencia Cibervigilancia OSINT, , Ciberinteligencia, Másters & Cursos, Noticias, Amenaza, Análisis de Inteligencia, ARS, Campus Internacional Ciberseguridad, Ciberinteligencia, Ciberseguridad, Contrainteligencia, CTI, Cyber Threat Intelligence, Deep Web, Ejercicios de atribución, Inteligencia, Internet Security Auditors, Master, OPSEC, OSINT, Pedro Baños, SNA, SOCMINT, Técnicas de Análisis de Inteligencia, Teoria de grafos, TTP, 2El próximo 10 de marzo comienza la Tercera Edición del Master de Ciberinteligencia desarrollada por Campus Internacional de Ciberseguridad...