1. Resumen

En este post comenzamos definiendo y descubriendo las diferencias entre activo, vulnerabilidad, amenaza y riesgo.

Conocemos que es y para que sirve la Ciberinteligencia, descubriendo además que Cyber Threat Intelligence y Ciberinteligencia son sinónimos. Para finalizar, aprendemos que tipos de Inteligencia existen dentro de la Ciberinteligencia en función de su fuente.

2. Introduciendo Conceptos

En la actualidad, los ataques cibernéticos han aumentado en frecuencia y sofisticación. Por este hecho, están apareciendo desafíos significativos para las organizaciones que deben defender sus datos y sistemas. Dichos ataques son considerados como amenazas, existiendo en la actualidad una infinidad de estas. Una amenaza detectada no significa que tenga que ser considerada como un riesgo para una organización o estado. Esto último, será tratado en subpuntos siguientes.

2.1. Que es una amenaza

Antes de explicar que es una amenaza, es necesario introducir los conceptos de Activo y Vulnerabilidad. Según la guía CCN-STIC, un activo es «Un componente de un sistema de información susceptible de ser atacado deliberada o accidentalmente con consecuencias para la organización.». Es decir, un tipo de recurso que tiene un valor concreto (tangible o intangible) para una organización o estado. Algunos de ellos son los siguientes:

- Cualquier tipo de dato y/o información.

- Servicios ofrecidos.

- Aplicaciones informáticas.

- Dispositivos electrónicos.

- Elementos de red.

- Recursos Administrativos, físicos o humanos.

Según la guía CCN-STIC, una vulnerabilidad se considera como «una debilidad de un activo o de un control que puede ser explotada por una o más amenazas«. Si hablamos desde el punto de vista tecnológico, un atacante puede aprovechar un fallo de seguridad con el fin de comprometer la confidencialidad, integridad o disponibilidad de un sistema. En otros contextos, puede definirse como una debilidad presente en una persona u objeto.

Se entiende como amenaza, aquella acción o evento que puede explotar una vulnerabilidad sobre un activo concreto, con el fin de dañar o perjudicar de alguna manera a una organización, agencia o estado.

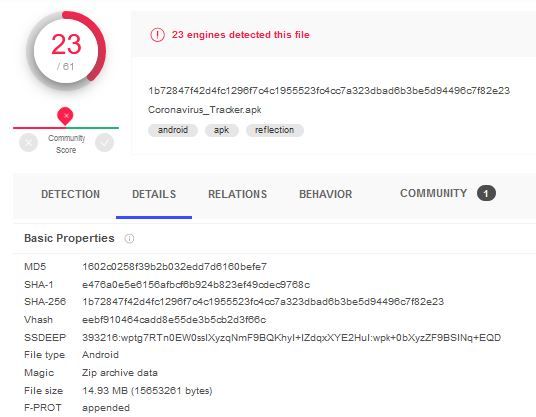

En la imagen de abajo, se puede ver un resumen con un TOP-15 de amenazas categorizadas por ENISA englobadas dentro de su Threat Landscape. Cada una de estas amenazas, serán analizadas en una sección propia que se dispondrá más adelante dentro de la comunidad GINSEG.

2.2. Amenaza vs Riesgo

Un riesgo puede definirse como la probabilidad de que se produzca una amenaza sobre un activo, aprovechando una vulnerabilidad. Este riesgo puede suponer un daño en forma de pérdidas económicas, robo de información confidencial o daño reputacional, entre otros. Los daños mencionados, suponen el impacto resultante de explotar la propia vulnerabilidad sobre el activo por la amenaza detectada.

Para obtener el riesgo asociado a una amenaza, se utiliza la ecuación del riesgo (puede verse en el diagrama de abajo). En esta fórmula, calculamos si una amenaza en concreto tiene asociada una vulnerabilidad sobre un activo y si produce un impacto.

Aplicando dicha ecuación, es posible conocer si una amenaza en cuestión tiene asociado un riesgo. Que una organización sea atacada y se catalogue como una amenaza, no quiere decir que suponga un riesgo. Para poder definirlo como tal, es necesario analizar la probabilidad y el impacto asociados a la amenaza. Cuanto más bajos sean sus valores, menos riesgo supondrá la amenaza.

2.3. Evaluación del riesgo

Para calcular el riesgo que supone un determinado incidente, se realiza lo que se conoce como evaluación del riesgo. Dicha evaluación no es más que un análisis que utiliza una serie de atributos asociados a los términos mencionados anteriormente. Estos son los siguientes:

- Identificación de Activos: La primera tarea a realizar dentro de la evaluación del riesgo. Se realiza un inventario de los activos que pertenecen a la organización, agencia o estado. Por cada activo identificado, es necesario indicar su valor y lo crítico que es para la propia organización.

- Evaluación de la Vulnerabilidad: En el momento de tener identificados los activos, es necesario comprobar si existen vulnerabilidades en cada uno de ellos. Para determinar esto último, se evalúa si se disponen controles que engloben dicha vulnerabilidad. Posteriormente, se analiza el tipo de acceso y los ataques utilizados, además de los exploits asociados.

- Evaluación de amenazas: Última tarea de la evaluación, habiendo identificados los activos y la evaluación de la vulnerabilidad sobre estos previamente. Es necesario analizar la amenaza en función de sus características, con el fin de identificar el patrón utilizado y los actores maliciosos que andan detrás del ataque. Cada amenaza tiene asociado una probabilidad de éxito y un impacto, que permiten categorizar mejor cada una de estas.

Una vez evaluados estos tres atributos, dispondremos de la probabilidad y el impacto asociados a la amenaza. Los controles resultantes, son estudiados para comprobar si son válidos para mitigar el riesgo. Posteriormente, se genera una clasificación de riesgo final basándose en los controles adecuados, controles inadecuados y aquellos sin controles. Existen diferentes opciones o estrategias para la mitigación de los controles inadecuados y aquellos sin controles, siendo los siguientes:

- Reducir el riesgo. Consiste en reducir los valores obtenidos de probabilidad e impacto de un riesgo, dentro de unos valores que sean aceptables para la organización y no suponga ningún riesgo.

- Evitar el riesgo. No participar en ningún tipo de actividad u operación que pueda poner en riesgo la organización.

- Transferir o compartir el riesgo. El riesgo puede ser trasferido o compartido con un tercero mediante un acuerdo contractual.

- Aceptar el riesgo. Asumir el propio riesgo. Esto puede ser debido a:

- Los valores de probabilidad e impacto están dentro de unos intervalos asumibles por la organización.

- El esfuerzo monetario de mitigar el riesgo es mucho mayor que la pérdida asociada a este.

3. ¿Para que sirve la Ciberinteligencia o el Cyber Threat Intelligence?

En este apartado, descubrimos porque es necesario la Ciberinteligencia, además de describir su significado. La propia Ciberinteligencia es conocida en Europa como Cyber Threat Intelligence. A día de hoy, todo el mundo considera que el Threat Intelligence está ligado exclusivamente al análisis de malware. En el presente artículo, vamos a descubrir que dicha afirmación no es cierta.

3.1. Estado del arte, ¿Porque se necesita la Ciberinteligencia?

Cada día que avanza, la tecnología va evolucionado de manera inimaginable. Por este hecho, los criminales también van adaptándose a los tiempos e intentan sacar provecho de este avance de la tecnología a su favor. Por ello, hoy en día en vez de realizar actos criminales físicamente, realizan ataques organizados desde Internet. Esto les permite añadir más capas de anonimato para ocultar sus huellas e identidad.

La tecnología está muy relacionada con las amenazas, ya que la gran mayoría de ataques son implementados con alguna tecnología en concreto. Esta evolución afecta a las amenazas, al existir un vínculo entre ambas. Esto genera que las amenazas sean cada vez más sofisticadas, superando las defensas de seguridad y los enfoques operativos más tradicionales. Estas defensas mencionadas son cada vez menos efectivas.

En líneas generales, las empresas tienen fundamentos de seguridad deficientes, siendo reactivas frente a medidas proactivas. En la actualidad, se cree que el disponer de un firewall o de tener el antivirus actualizado sirve para protegerse y nada más lejos de la realidad. La concienciación en seguridad es de vital importancia para proteger mejor la organización, siendo el empleado el eslabón más débil. Es de vital importancia, formar al empleado en nociones básicas de seguridad. Entre las amenazas más actuales destaca la Ingeniería Social, es decir, utilizar diferentes tipos de técnicas para realizar ataques dirigidos para engañar a un empleado concreto. Un ejemplo de esto, seria comunicarse con la secretaria del CEO de una organización y hacerse pasar por un proveedor conocido o un directivo de la compañía, solicitando información confidencial de la misma.

Las organizaciones están mejorando significativamente su inversión en ciberseguridad, pero a día de hoy es necesario un cambio de mentalidad y saber que activos corporativos se desean proteger.

3.2. ¿Que es la Ciberinteligencia o el Cyber Threat Intelligence?

Una vez conocida la necesidad actual de protegerse frente a amenazas, explicamos la definición de Ciberinteligencia.

La Ciberinteligencia se centra en identificar y contrarrestar actividades criminales en el ciberespacio. Estas actividades suelen materializarse por medio de amenazas producidas a través de Internet. Como su nombre bien indica, se trata de un producto de Inteligencia, siendo necesario aplicar todos los procesos del mismo. En GINSEG hablamos en un artículo sobre la Inteligencia: Introducción a la Inteligencia.

Una definición de ciberinteligencia es: identificar, localizar, monitorizar, analizar y generar inteligencia sobre una amenaza cibernética concreta, que afecte a algún activo de la organización, agencia o estado. Después de generar el producto de Inteligencia, puede ser aplicada en la toma de decisiones de la compañía, teniendo como fin, proteger sus activos de posibles ataques futuros.

Para hacer frente a la gran variedad y cantidad de amenazas, apareció el concepto de Cyber Threat Intelligence (CTI) por medio del CERT de Reino Unido. CTI, también conocido como Threat Intelligence, se define como ese conocimiento resultante sobre las amenazas, basándose en evidencias concretas, incluyendo capacidades, infraestructura, motivación, objetivos y recursos del atacante. Por lo tanto, CTI permite detectar indicadores relacionados a amenazas cibernéticas, extraer información referente a métodos de ataque, identificar amenazas de seguridad y a tomar decisiones con antelación, con el fin de responder a posibles ataques de manera precisa y contundente. Un error típico, es relacionar exclusivamente el Threat Intelligence con el análisis de malware. Con este concepto, se engloba el análisis de todas las amenazas y no únicamente el malware.

Si se presta atención a las definiciones de Ciberinteligencia y Cyber Threat Intelligence, nos damos cuenta de que hablamos de lo mismo, describiendo conceptos similares.

3.3. Que tipos de fuentes de Inteligencia existen dentro de la Ciberinteligencia o CTI

Como bien se explicó en el artículo Introducción a la Inteligencia, existen diferentes tipos de Inteligencias, en función de la fuente desde donde se reciban los datos.

En general, los distintos tipos de fuentes catalogadas dentro de la Ciberinteligencia son los que pueden visualizarse en la imagen de abajo, colgando de CTI.

Los tipos de fuentes de Inteligencia que podemos encontrar dentro de la Ciberinteligencia o CTI, son los siguientes:

- HUMINT: Es la Inteligencia Humana, en ella utilizamos técnicas para obtener información mediante interacciones humanas, en la gran mayoría de los casos engañando a las victimas empleando la tecnología.

- OSINT: Es la generación de inteligencia mediante técnicas de obtención de información de fuentes abiertas o públicas (Open Source Intelligence). Todos los datos recolectados son obtenidos mediante Internet.

- SOCMINT: Es la Inteligencia generada a partir de las redes sociales, como pueden ser Twitter, Facebook, Instagram, LinkedIn.

- Deep Web: Aunque no aparezca la terminación «INT», es un tipo de fuente a tener en cuenta. Se genera la propia Inteligencia a partir de datos obtenidos de servicios ocultos alojados en la Deep Web. Su monitorización tiene una complejidad muy alta.

- SIGINT: Dicha abreviatura proviene de la Inteligencia de Señales. SIGINT agrupa dos formas de obtención de inteligencia:

- COMINT, la cual está destinada a la interceptación de señales de comunicaciones como pueden ser radio, teléfono, fax, etc.

- ELINT, en cambio orientada a recopilar datos de señales electromagnéticas no procedentes de telecomunicaciones.

Si se presta atención a las definiciones de los tipos de inteligencia mencionados anteriormente y las del artículo de Introducción a la Inteligencia, existe alguna diferencia en las fuentes utilizadas en HUMINT, OSINT y SIGINT. Ante la necesidad de identificar amenazas cibernéticas, es necesario utilizar fuentes de inteligencia mediante el uso de la tecnología. En este caso, no se usaran fuentes tradicionales, como pueden ser evidencias en papel o aquellas que no estén digitalizadas.

En función de los datos recolectados a través de las diferentes fuentes utilizadas, es posible generar un mapa global de conocimiento de amenazas por medio de las relaciones entre los datos. Esto permite identificar distintos tipos de ataques provocados por un grupo criminal concreto.

Por medio de estas fuentes de datos, podemos generar diferentes tipos de información de amenazas, tal como se ve en la imagen de abajo.

4. Conclusión

Introducimos los conceptos de activo, amenaza y riesgo, indicando las diferencias entre ellas. Conocimos que es la ecuación del riesgo. Aprendimos que la Ciberinteligencia y el Cyber Threat Intelligence son sinónimos, generando ambas inteligencia global de amenazas y no únicamente sobre malware.

Esto es todo por hoy, en siguientes entradas nos adentraremos en los componentes relacionados con la Ciberinteligencia, donde comenzaremos explicando cuales son los diferentes tipos de información utilizados para categorizar las amenazas, además de los interlocutores que consumen la propia inteligencia de amenazas.

Para cualquier duda o cuestión estamos encantados de ampliar información dentro de los foros relacionados de la comunidad https://ginseg.com/comunidad/forum/ciberinteligencia/ o en la parte de comentarios de este post.

[…] Ciberinteligencia / Cyber Threat Intelligence: ¿Qué es? […]

Portillo. Excelente ! Mejor imposible . Gracias por compartir tu trabajo .

Daniel Ferrer

Gracias Daniel por el comentario!!! Cualquier aportación es bien recibida.

Buenos días Ivan, gracias por tan excelente publicación. ¿Me pregunto si conoces algún site que brinde información estadísticas globales de ciberameazas mensuales? Cualquier información me será muy valiosa.

Hola Karlo,

Muchas gracias por esas buenas palabras sobre el artículo.

Referente a estadísticas de ciberamenazas mensuales, me vienen ahora mismo a la cabeza estas tres URLs.

https://etl.enisa.europa.eu/#/

https://www.symantec.com/security-center/publications/monthlythreatreport

https://cybermap.kaspersky.com/stats/

Espero que te sirvan para lo que necesitas.

[…] al análisis de malware, su estructura y orígenes? Como dice Iván Portillo en su artículo Conociendo que es la Ciberinteligencia y el Cyber Threat Intelligence), esto sería un error porque, bajo el concepto de ciberinteligencia, se engloba el análisis de […]

Muy buena informaciòn, gracias.