Hoy veréis que nos hemos colado en Ginseg a escribir un artículo, pero, tenemos un motivo de peso. Durante los días 31 de enero y 1 de febrero es celebrado en Madrid el congreso H-C0N de HackPlayers.

HackPlayers es una comunidad de habla hispana de investigación e intercambio de conocimiento sobre hacking e in-seguridad informática. Esta nueva edición seguirá en la misma línea que años anteriores apostando por una visión avanzada y underground del hacking. Este año estrenan un track dedicado exclusivamente a OSINT y Ciberinteligencia.

Primer encuentro de comunidades y congresos en H-C0N

En esta edición tendrá lugar el primer encuentro entre comunidades y congresos que tiene como fin que cada una de estas tengan un espacio para dar la oportunidad a los asistentes de poder establecer comunicaciones bidireccionales con cada uno de estos. Ginseg estará presente en el evento para cualquiera que desee hablar con nosotros. Durante el evento podremos ver a personas y representantes de las siguientes comunidades y congresos de seguridad informática.

Congreso: H-C0N

Web: https://www.h-c0n.com/p/home.html

Twitter: @h_c0n

Comunidad: Hack Madrid

Web: https://hackmadrid.org/

Twitter: @hackmadrid

Congreso: C1b3rwall

Web: https://www.c1b3rwall.es/

Twitter: @C1b3rWall

Congreso: Navaja Negra

Web: https://www.navajanegra.com/2019/

Twitter: @navajanegra_ab

Comunidad: OWASP Guatemala

Web: https://owasp.org/www-chapter-guatemala/

Congreso: Bsides Guatemala

Web: http://bsides.gt/

Congreso: HACKRON

Web: https://hackron.com/

Twitter: @Hackr0n

Congreso: Faqin

Web: https://www.faqin.org/en/

Twitter: @FAQinCongress

Congreso: Hack0n

Web: https://hackon.es/

Twitter: @HackOnURJC

Congreso: Mundo Hacker

Web: https://mundohackerday.com/

Twitter: @mundohackertv

Congreso: BIT UP

Web: https://bitupalicante.com/

Twitter: @bitupalicante

Congreso: SECADMIN

Web: https://www.secadmin.es/

Twitter: @secadm1n

Congreso: HoneyCON

Web: https://honeycon.eu/

Twitter: @Honey_SEC

Comunidad: GINSEG

Web: https://ginseg.com

Twitter: @gIntelSeg

Congreso: uad 360

Web: https://uad360.es/

Twitter: @uad360

Congreso: TomatinaCON

Web: http://tomatinacon.com/

Twitter: @tomatinacon

Derecho de la Red, medio amigo de Ginseg, difundirá información sobre el evento a través de sus canales oficiales.

Ponencias y talleres

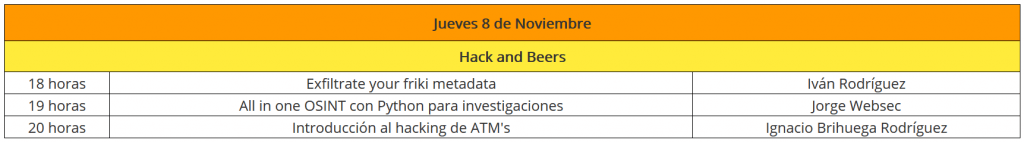

Ahora vamos a compartir las ponencias y talleres que podremos ver durante el evento. En este congreso encontraremos diferentes tracks enfocados en la temática de ciberinteligencia (Track Intel), Hacking y DFIR (Track Principal), los talleres y un track especial destinado a mostrar herramientas propias (Track Arsenal). En el presente post vamos a mostrar todas aquellas ponencias relacionadas con la ciberinteligencia.

Track Intel

En el Track Intel podemos encontrar diversos profesionales del sector de la ciberseguridad especializados en la ciberinteligencia. A continuación se muestran las diferentes ponencias relacionadas a dicho track:

BLACK FRAUDEY: DESTAPANDO REDES DE COMERCIOS ONLINE EN MODALIDAD CTRL-C, CTRL-V

Ponencia que darán Iván Portillo (@IvanPorMor) y Wiktor Nykiel (@WiktorNykiel) ambos de Ginseg. Durante esta ponencia se explicará cómo se destapan redes de comercios online fraudulentas permitiendo notificar a las autoridades competentes para que se ejecuten las acciones oportunas. Además se explicará como analizar cada página y automatizar este proceso sacando una escala de criticidad de la amenaza según los indicadores que cumpla la misma.

GÉNERO Y CIBERCRIMEN: ANÁLISIS DE RIESGOS MÁS HABITUALES Y HERRAMIENTAS PARA DEFENSA

Durante esta ponencia de Paola Pérez (@paoperezc) lo que se pretende es describir la dimensión de Género, los derechos humanos, riesgos y herramientas necesarias en caso de ser afectadas por algún cibercrimen.

LAS LINEAS ROJAS DE LA CIBERSEGURIDAD

Pablo F. Burgueño (@pablofb) propone una ponencia sobre las líneas rojas que separan la ciberseguridad. ¿Se puede usar la ciberseguridad como arma preventiva? Los hackers, igual que los médicos o los arquitectos, trabajan con herramientas destinadas a proteger los activos intangibles más importantes de empresas y personas. Ante un ataque, ¿un hacker puede responder atacando? ¿Es defensa propia? ¿Es legal? Cada región tiene sus propias normas que definen las líneas dentro de las que un hacker puede operar. Durante esta ponencia veremos los principales vectores de riesgo y ayudaremos a definir mejor las líneas de la ciberseguridad que marcan la forma de este necesario escudo protector.

CIBERTERRORISMO

Durante esta Charla, Carlos Seisdedos (@carloseisdedos) pretende dar una visión real de cómo y de que mecanismos cuentan los terroristas en el ciberespacio para difundir sus mensajes propagandísticos, y como se combate desde la Cibeinteligencia. Se presentará parte de una investigación y análisis de la utilización de la aplicación Telegram por parte de los terroristas, así como del contenido difundido, desde una visión cuantitativa y cualitativa, que permitieron detectar elementos que nos han ayudado a diseñar nuevos modelos y sistemas que ayuden a los analistas en la extracción de información mediante la creación de un sistema proactivo de alerta temprana para la detección de indicios i/o indicadores, que permitan generar inteligencia, tanto en Telegram, como en otras redes sociales como Twitter, Facebook o Instagram.

TOR DEEP DIVE: ATTACKS AND COUNTERMEASURES

Lorenzo Vogelsang (@ptrack3) ofrecerá una ponencia sobre algunos de los ataques más comunes realizados por medio de la red Tor y sus correspondientes contramedidas. El ponente mostrará como crear una red Tor privada para realizar investigaciones y reproducir un ataque HSDir Snooping en dicha red con fines de investigación.

TÉCNICAS OSINT CON FINALIDADES DE INVESTIGACIÓN

Vicente Aguilera (@vaguileradiaz) impartirá una ponencia mostrando diferentes ejemplos prácticos en los que el uso de técnicas OSINT pueden resultar relevantes en procesos de investigación. Se mostrarán ejemplos prácticos en los que el uso de técnicas OSINT pueden resultar relevantes en procesos de investigación.

GETTING INSIDE A HACKER MINDSET: A THREAT INTELLIGENCE PERSPECTIVE

OREL PERY (@orelpery) propone una ponencia enfocada en como los analistas de Threat Intelligence tratan de estar constantemente un paso por delante de los adversarios atacantes, prediciendo y anticipando donde será originado el próximo ataque. Los temas que tratara la ponencia son:

- ¿Qué motiva al criminal?

- ¿Dónde pasa el tiempo el criminal?

- ¿Cuándo ataca un criminal?

- ¿Porque falla el modelo de seguridad actual?

- Estudio de un caso real

OBJETIVO FILIPINAS +63

Eduardo Satoe (@edusatoe) nos trae una ponencia que trata sobre SOCMINT y OSINT. En el transcurso de una ciberinvestigación donde tenemos un triángulo amoroso, acoso y amenazas de muerte, aparecen diferentes perfiles en diferentes redes sociales. El objetivo será utilizar las diferentes unidades de información para obtener la identidad real detrás de las diferentes identidades digitales que se mueven por todo el mundo, Italia, Emiratos Árabes, España o Filipinas. Analizaremos toda la información de los sujetos y veremos hasta donde se puede llegar técnicamente utilizando OSINT y otras técnicas.

Track Principal

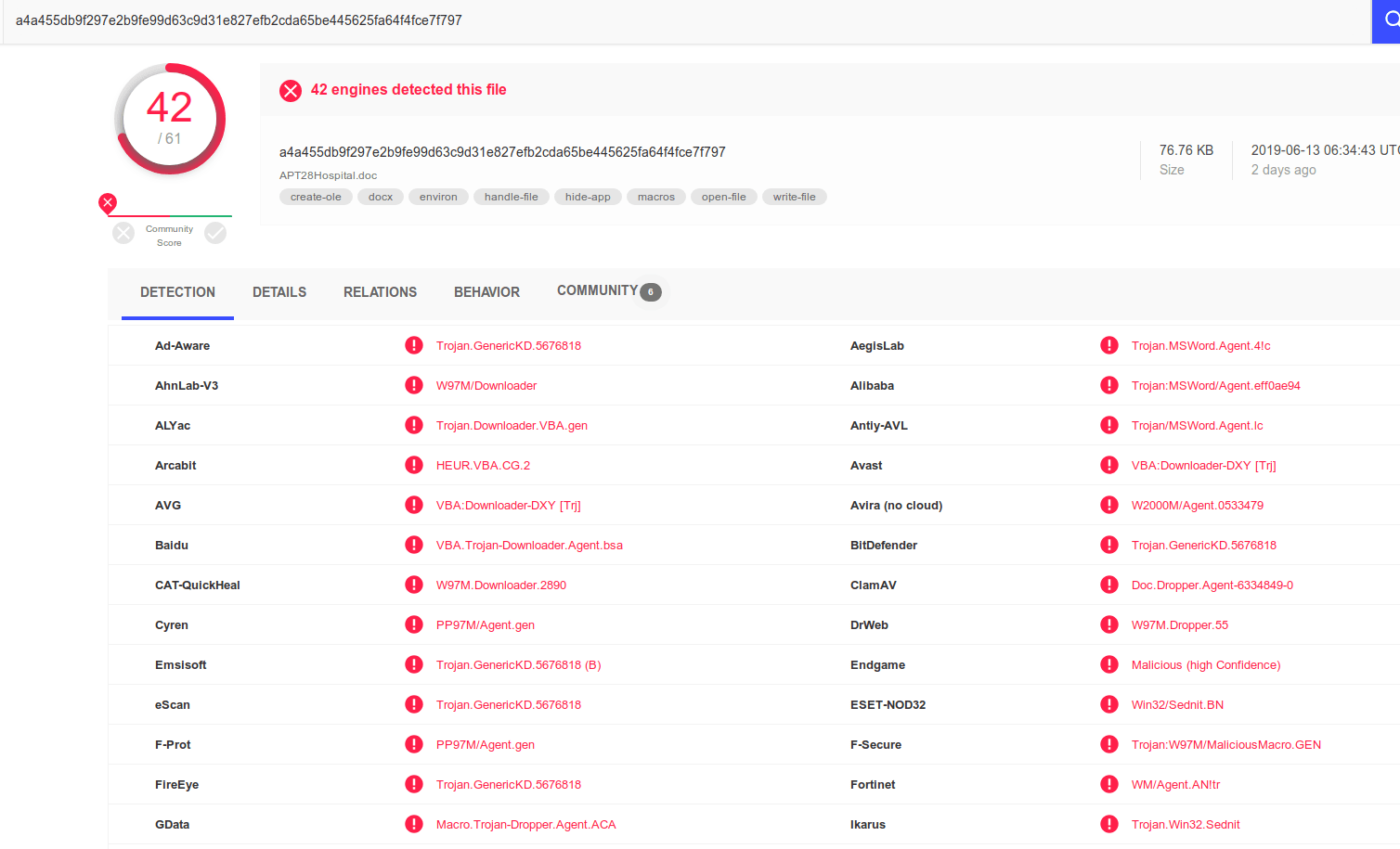

COMUNICÁNDOME CON EL ENEMIGO: EMOTET TRACKING

MARKEL PICADO

(@d00rt ) impartirá

una ponencia sobre análisis de malware. Emotet es uno de los malwares más

activos en la actualidad, cada día se pueden encontrar nuevas campañas y nuevos

binarios. Emotet es un downloader que puede descargar nuevos módulos con nuevas

características.

Emotet también se utiliza para descargar malware de terceros en equipos

infectados. En los últimos años se ha visto a Emotet distribuyendo malware como

IceID, Trickbot y Ursnif.

Todos estos programas maliciosos tienen la capacidad de robar información

bancaria de ordenadores infectados. Emotet consta de más de una botnet

extendida por todo el mundo y todo el mundo está pendiente de los movimientos

de esta botnet, hasta el punto de que casi todos los días se publica un nuevo

artículo que habla de Emotet.

En esta charla se estudiara la parte de comunicación entre un sistema infectado

con Emotet y los paneles de control de Emotet. Se explica en detalle cómo

funciona el protocolo de red de Emotet y como es capaz de instalar nuevos módulos/malwares

en un sistema comprometido.

También se explicará una herramienta desarrollada por el autor de la charla,

que emula un host infectado por Emotet y es capaz de enviar peticiones

«falsas» a los C&C de Emotet para obtener nuevas muestras en

tiempo real y de esta forma poder trackear las botnet de Emotet.

THREAT HUNTING: DE PRESAS A CAZADORES

David Jimenez (@djimenezco) y Diego León impartirán una ponencia conjunta sobre Threat Hunting, el cual, nace con el objetivo de cambiar la postura reactiva para la gestión de nuestra seguridad, por una actitud proactiva de búsqueda de amenazas en nuestros entornos. Dejemos de ser presas para convertirnos en auténticos cazadores. El Threat Hunting es una actividad de defensa activa, basada en la búsqueda iterativa y proactiva a través de la red, con el fin de detectar y aislar amenazas avanzadas que están evadiendo las soluciones y controles de seguridad existentes.

En esta ponencia realizaremos un repaso rápido por la teoría del Threat Hunting y haremos unas demostraciones de como ejecutar nuestras primeras operaciones de caza, apoyándonos en herramientas Open Source para la identificación y detección de amenazas en base a hipótesis.

MATRIOSHKA SIGINT: EL ANÁLISIS DE SEÑALES «OCULTAS»

David Marugán (@radiohacking) expondrá diferentes casos reales de análisis de señales de radio. En una primera parte se darán unas nociones básicas sobre qué es y qué hace un analista de señales RF, qué herramientas, conocimientos y recursos necesita para realizar su trabajo de forma adecuada, para luego exponer algunos ejemplos concretos de señales «ocultas»: señales que analizadas en mayor profundidad muestran información oculta o camuflada a primera vista. Finalmente se formularán algunas hipótesis basadas en los resultados de los análisis técnicos y también en el estudio de diferentes fuentes abiertas, todo ello con la finalidad de conocer diferentes aspectos relevantes como la procedencia o posible finalidad de las mismas.

Arsenal

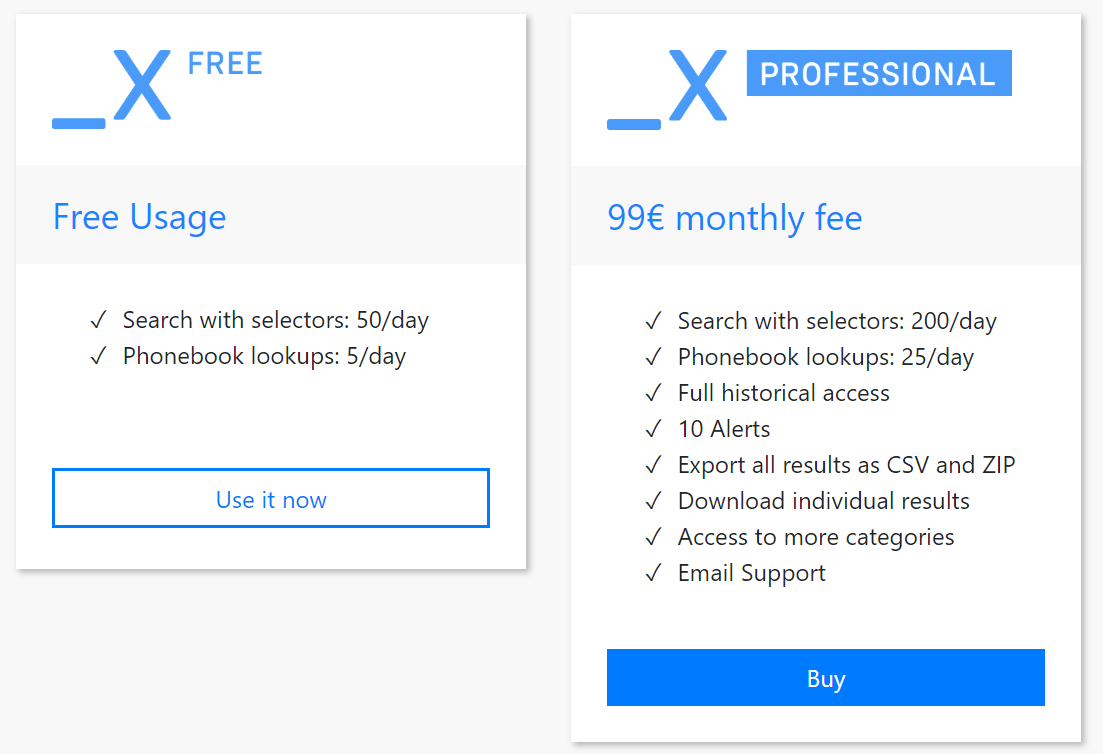

Este track catalogado como Arsenal está preparado para que los ponentes muestren las funcionalidades que ofrecen herramientas desarrolladas por ellos mismos. Mencionaremos dos de las herramientas que tendrán su hueco en el evento y que tienen alguna relación con la ciberinteligencia.

F1r3st0rm

La primera herramienta que mencionamos es F1r3st0rm, el cual es un desarrollo de Carlos Loureiro (@cloureiro80 ). Este arsenal consiste en tres crawlers que indexan dominios de las Dark Nets :Tor, i2p y Freenet. Además hace uso de técnicas de machine learning para clasificar el texto que indexa por tipologías delictivas así como un escáner de servicios.

Podréis verlo en acción el viernes 31 de enero de 2020 17:30-18:30.

Plataforma Osint: Orwell 1984

La segunda herramienta que mencionamos es Orwell 1984, el cual es un desarrollo conjunto de Sergio Hernández y Antonio Juanilla (@spectertj). El propósito principal de esta plataforma es concientizar el buen uso de la información, tanto de manera personal como a niveles corporativos. Enseñar herramientas de Ciberinteligencia, donde se emplee el buen uso y recopilación de data. Demostrar que la información es de vital importancia a nivel social. La privacidad en cualquier nivel es necesario y eso se demuestra con herramientas OSINT automatizadas.

Podréis verlo en acción el sábado 1 de febrero de 2020 13:50-14:40

Os dejamos con el resto del contenido del evento en la agenda.

Agenda

Viernes 31 de enero de 2020

Sábado 1 de febrero de 2020

CTF

Como no podía ser de otra forma, este evento cuenta con un CTF, que, por cierto, ya ha tenido unos cuantos usarios dándole caña y que verá su desenlace titánico entre los finalistas en H-C0N.

Ubicación del congreso

Punto de contacto

- Sitio web de H-C0N: https://www.h-c0n.com

- Twitter: @Ginseg y/o @h_c0n

- Linkedin: Ginseg

- Canales de Telegram: Ginseg

- Grupo de Telegram de Ginseg: Ginseg y/o Hackplayers

Desde aquí, nos despedimos y esperamos poder veros por el evento. Un saludo!

![From [Z]ero to OSINT [H]ero - Presentación en la Universidad de Alcalá de Henares](https://ginseg.com/wp-content/uploads/sites/2/2019/04/Expectativas-Salariales.png)